- Максимальные ограничения Active Directory

- Максимальное количество доменов в лесу

- Максимальное количество домен-контроллеров в домене

- Максимальное количество объектов

- Максимальное количество идентификаторов безопасности

- Максимальное количество примененных GPO

- Ограничение на членство в группах

- Максимальное количество членов группы

- Максимальное количество записей в ACL

- Ограничение на имена и пути файлов

- Ограничение на полное доменное имя

- Дополнительные ограничения на длину имен

- Выбор имени компьютера для контроллера домена

- Переименование компьютера

- Дополнительная информация

- Длина имени компьютера в домене

- Элементы масштабируемости Active Directory

- Для чего нужно знать пределы масштабируемости активного каталога

- Максимальное количество объектов в Active Directory

- Максимальное количество идентификаторов безопасности (Relative ID, RID)

- Максимальное количество записей в списках контроля доступа и безопасности

- Ограничения членства в группах для участников безопасности

- Максимальная длина FQDN

- Ограничения имени файла и длины пути

- Максимальное количество примененных объектов групповой политики

- Ограничения доверительных отношений

- Максимальное количество учетных записей на одну транзакцию LDAP

- Рекомендуемое максимальное количество пользователей в группе

- Рекомендуемое максимальное количество доменов в лесу

- Рекомендуемое максимальное количество контроллеров домена в домене

- Максимальный размер kerberos билета

- Конвенции именования в Active Directory для компьютеров, доменов, сайтов и OUs

- Сводка

- Имена компьютеров

- Имена компьютеров NetBIOS

- Имена хозяйнников DNS

- Доменные имена

- Доменные имена NetBIOS

- Доменные имена DNS

- Несоединимые пространства имен

- Другие факторы

- Имена сайтов

Максимальные ограничения Active Directory

Active Directory — структура очень гибкая и масштабируемая, однако она все же имеет свои ограничения. Некоторые из них возможно достичь лишь в теории, с другими мы сталкиваемся регулярно. Начнем с наиболее глобальных.

Максимальное количество доменов в лесу

Для Windows 2000 максимальное рекомендованное количество доменов в лесу составляло не более 800, а начиная с Windows Server 2003 (функциональный уровень леса Windows Server 2003) было увеличено до 1200 доменов. Это ограничение связано с максимальным размером записи базы данных AD.

Максимальное количество домен-контроллеров в домене

Максимальное рекомендуемое количество домен-контроллеров (DC) в домене — 1200. Эта цифра обусловлена ограничением службы репликации (File Replication System, FRS), которая не в состоянии осуществлять репликацию папки SYSVOL между большим количеством объектов.

Максимальное количество объектов

Каждый контроллер домена в лесу Active Directory за время своего существования может создать чуть меньше 2.15 миллиарда объектов. Ограничение касается всех объектов из всех разделов AD, хранящихся на данном контроллере домена. Связано это ограничение с тем, что каждый DC имеет собственный пул идентификаторов Distinguished Name Tags (DNTs). Диапазон значений DNTs лежит в диапазоне от 0 до 2 147 483 393. При создании каждого объекта из этого пула выделяется уникальный DNT, который не может быть использован повторно, даже если объект будет удален. Таким образом, контроллеры домена ограничены в создании примерно 2-мя миллиардами объектов (включая объекты, создаваемые путем репликации).

Максимальное количество идентификаторов безопасности

По умолчанию в домене AD можно создать около одного миллиарда субъектов безопасности (пользователей, компьютеров или групп). Ограничение связано с тем, что каждому субъекту безопасности при создании назначается уникальный идентификатор (Relative ID, RID) из общего пула. В Windows Server 2008 R2 и более ранних операционных системах общий размер пула RID ограничен 2 30 (1 073 741 823) идентификаторами. Начиная с Windows Server 2012 при достижении этого предела есть возможность разблокировать 31-й разряд, тем самым увеличив пул RID вдвое — до 2 31 (2 147 483 628) идентификаторов.

Максимальное количество примененных GPO

К каждому аккаунту пользователя или компьютера в домене можно применить не более 999 объектов групповых политик (Group Policy objects, GPO). Это не значит, что общее количество GPO в системе жестко ограничено, просто один пользователь или компьютер не сможет обработать больше 999 GPO. Ограничение это установлено для повышения производительности.

Ограничение на членство в группах

Каждый из субъектов безопасности (пользователей, компьютеров или групп) может быть членом не более чем 1015 групп, вне зависимости от их вложенности. Это связано с ограничением на размер токена доступа, который создается для каждого субъекта безопасности.

Максимальное количество членов группы

В домене Windows 2000 максимальное рекомендованное число членов группы составляет 5000. Эта рекомендация основана на количестве одновременных атомарных изменений, которые могут быть совершены в одной транзакции базы данных. Начиная с Windows Server 2003 (уровень функционирования леса Windows Server 2003) для репликации используется технология Linked Value Replication (LVR), позволяющая реплицировать отдельные значения многозначного атрибута. Т.е. в Windows 2000 при изменении одного из членов группы (группа как вариант многозначного атрибута) вся группа должна быть реплицирована, тогда как при использовании LVR реплицируется только тот член группы, который был изменен. Это позволяет превысить ограничение на 5 000 членов в группе.

На данный момент каких либо новых рекомендаций на этот счет нет. Согласно данным Microsoft, в производственной среде зафиксировано более 4 миллионов членов группы, а в тестовой — 500 миллионов.

Максимальное количество записей в ACL

Доступ к объектам в AD регулируется списками доступа (AccessControl List, ACL) — Discretionaly ACL (DACL), который определяет пользователей и группы, которым разрешен или запрещен доступ к объекту и Security ACL (SACL), который отвечает за аудит доступа к объекту.

Каждый ACL содержит записи контроля доступа (Access Control Entry, ACE), в которых хранится SID пользователя или группы и маска доступа, определяющая его права. Максимальный размер ACL составляет 64К, поэтому, исходя из того, что ACE различаются по размеру, максимальное количество записей составляет около 1820.

Ограничение на имена и пути файлов

Файловые объекты, использующиеся службой AD, такие как папка SYSVOL, файл базы данных ntds.dit и лог-файлы ограничены длиной имени в 260 символов. Это ограничение обусловлено параметром MAX_PATH для Win32 API. Поэтому при выборе места для SYSVOL и базы данных следует избегать вложенных структур папок, которые делают полный путь к файлу длиннее 260 символов.

Ограничение на полное доменное имя

Полное доменное имя (Fully Qualified Domain Name, FQDN) должно быть не более 64 символов, включая точки и дефисы. Это важное ограничение, которое необходимо иметь в виду при выборе доменного имени. Связано ограничение также с параметром MAX_PATH, ограничивающим длину пути к папке SYSVOL. Типичный UNC-путь для доступа к групповой политике выглядит примерно так:

Если этот путь превысит ограничение MAX_PATH в 260 символов, то политика не сможет быть прочитана и применена.

Дополнительные ограничения на длину имен

• NetBIOS имя компьютера или домена не должно превышать 15 символов;

• DNS имя компьютера должно быть не более 24 символов;

• имя организационной единицы (OU) не должно превышать 64 символов;

• user logon name — имя входа пользователя. Имеет ограничение в 256 символов;

• sAMAccountName, известное также как pre-Windows 2000 logon name — в схеме имеет ограничение в 256 символов. Однако для обеспечения обратной совместимости для него установлен лимит в 20 символов для пользователя и 16 для компьютера;

• display name — отображаемое имя пользователя. Представляет из себя комбинацию имен First name, Initials и Last name и может иметь максимальную длину 256 символов;

• common name (cn) — предоставляемое имя объекта, используется для поиска. Максимальная длина 64 символа;

• distinguished name (dn) — различающееся имя. Однозначно определяет объект и указывает его расположение в структуре AD. Например ″CN=Vasily Pupkin, OU=Employees, OU=Accounts, DC=Contoso, DC=com″. Максимальная длина dn составляет 256 символов, при превышении этой длины LDAP-клиент не сможет получить доступ к объекту и выдаст ошибку.

Такие вот ограничения. Помнить их все наизусть вовсе необязательно, но если вы работаете с AD, то нужно хотя-бы знать об их существовании. Более подробно об ограничениях Active Directory можно узнать из статьи Active Directory Maximum Limits — Scalability.

Выбор имени компьютера для контроллера домена

Если имя сервера, на котором планируется установить доменные службы Active Directory (AD DS), не соответствует спецификациям DNS, выводится предупреждение мастера установки служб AD DS. В предупреждении сообщается, что необходимо переименовать сервер или, при сохранении несоответствующего имени, что необходимо использовать DNS-сервер разработки корпорации Майкрософт, чтобы клиенты смогли находить этот сервер. Но предупреждение не мешает успешно установить на сервере службу AD DS, чтобы сделать его контроллером домена. Можно продолжить установку службы AD DS на этом сервере, а затем исправить конфигурацию его DNS после завершения установки.

Чтобы другие члены домена и контроллеры домена могли обнаружить этот контроллер домена, в DNS должны быть добавлены записи DNS локаторов контроллеров домена. Настоятельно рекомендуется, чтобы инфраструктура DNS позволяла динамические обновления записей DNS локаторов контроллеров домена. Но после завершения установки и перезапуска контроллера домена администратор DNS может добавить эти записи вручную. Эти записи размещаются в следующем месте:

Если имя сервера содержит один или несколько из следующих недопустимых символов, будет выведено предупреждение о несоответствующем DNS-имени:

Допустимыми символами для имени компьютера являются все прописные буквы (от A до Z), строчные буквы (от a до z) и дефисы (-).

Для решения этой проблемы выйдите из мастера, переименуйте компьютер, а затем перезапустите мастер.

Переименование компьютера

Для переименования компьютера можно использовать следующую процедуру.

| Переименование компьютера |

Нажмите кнопку Пуск, щелкните правой кнопкой мыши Компьютер, а затем выберите Свойства.

В разделе Имя компьютера, имя домена и параметры рабочей группы выберите пункт Изменить параметры.

На вкладке Имя компьютера щелкните Сменить.

В поле Имя компьютера введите новое имя компьютера, а затем нажмите кнопку ОК.

Когда будет предложено, перезагрузите компьютер.

Дополнительная информация

Перед использованием дополнительных символов проанализируйте следующие проблемы:

Длина имени компьютера в домене

Элементы масштабируемости Active Directory

Рассматривать я буду лимиты касающиеся Active Directory в Windows Server 2019, но они актуальны и для более младших версий. В этой статье описывается масштабируемость Active Directory и другие ограничения, а также рекомендации, которые применяются при разработке или реализации инфраструктуры Active Directory. Эти ограничения включают в себя следующее:

Для чего нужно знать пределы масштабируемости активного каталога

Любое развертывание или обновление всегда вытекает из планирования, где вы должны четко представлять, что предложенная вами схему сможет корректно работать, будет легко расширятся и масштабироваться, в противном случае при росте инфраструктуры вы попадете в большой коллапс. Приведу несколько примеров, предположим, что вы разработали систему именования логинов и имен компьютеров, в процессе работы или ввода компьютера в домен вы получили ошибку связанную с ограничением на количество символов в имени.Зная эту информацию, вы бы заранее спланировали все иначе. Второй пример, это размер токена Kerberos, где если вы выходите за рамки начинаются проблему с доступами на сайты IIS, файловые шары и многие другие сервисы. Примеров можно привести много.

Максимальное количество объектов в Active Directory

DNT не используется повторно при удалении объекта, это нужно так же знать. Таким образом, контроллеры домена ограничены созданием примерно 2 миллиардов объектов (включая объекты, созданные путем репликации). Это ограничение применяется к совокупности всех объектов из всех разделов (NC домена, конфигурации, схемы и любых разделов каталога приложений), которые размещены на контроллере домена.

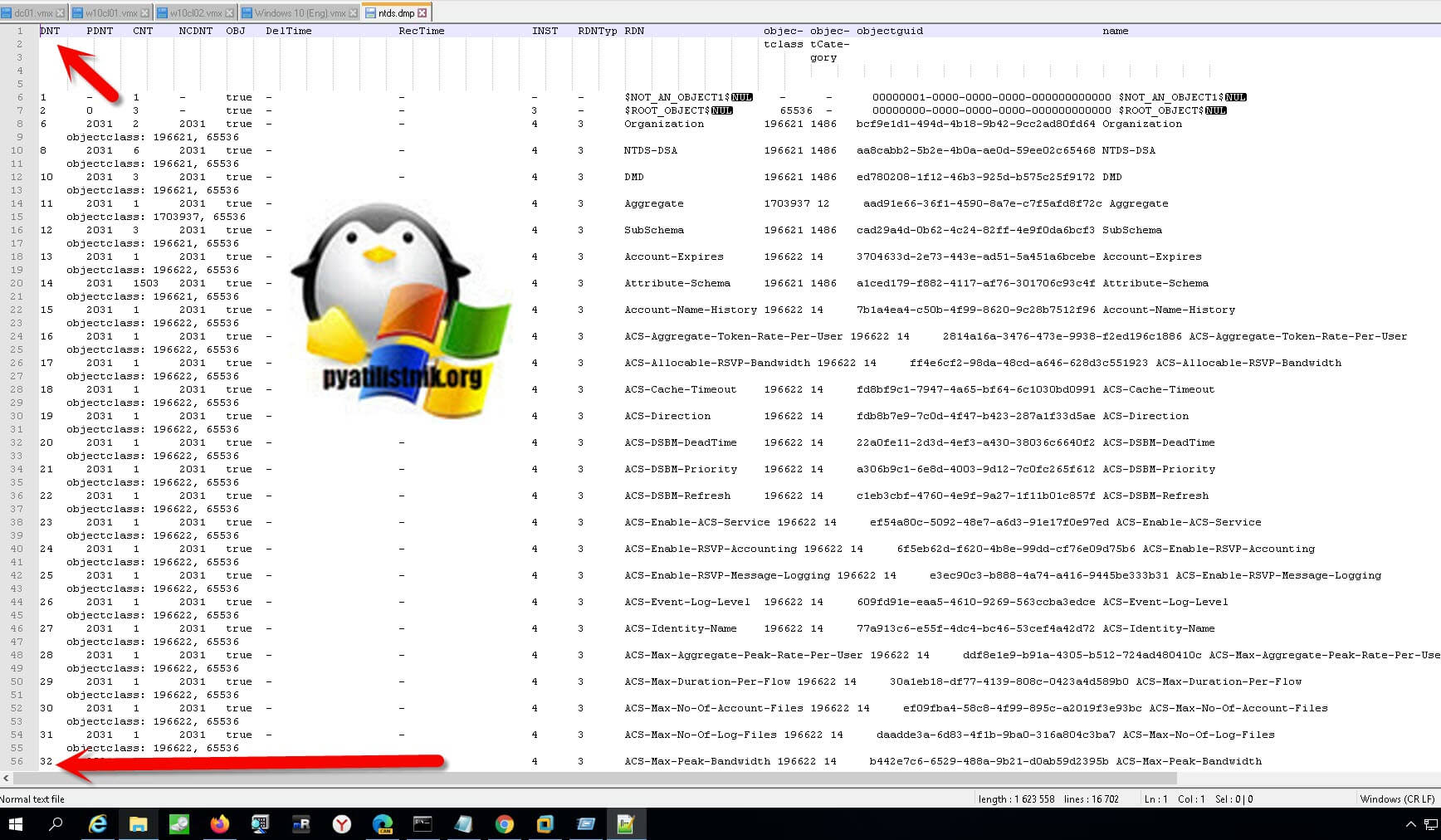

Вот пример ntds.dmp файла, в котором я могу посмотреть все DNT значения.

На уровне базы данных ошибка, которая возникает при достижении предела DNT выглядит вот так:

Максимальное количество идентификаторов безопасности (Relative ID, RID)

Если мы говорим про Windows Server 2019 и ниже до Windows Server 2012 R2, то максимальное количество идентификаторов безопасности, которое может быть создано в течение срока службы домена, составляет 2 147 483 647 RID.

Как это было в более старых версиях, в операционных системах Windows Server 2008 R2 и более ранних версиях существует ограничение в 1 миллиард идентификаторов безопасности (SID) в течение срока службы домена. Это ограничение обусловлено размером пула глобальных относительных идентификаторов (RID) в 30 битов, который делает каждый SID (назначенный учетным записям пользователей, группам и компьютерам) в домене. Фактический лимит составляет 1 073 741 823 объектов. Поскольку RID не используются повторно, даже если участники безопасности удалены, применяется максимальный предел, даже если в домене менее 1 миллиарда участников безопасности.

Максимальное количество записей в списках контроля доступа и безопасности

Ограничение количества записей в списке управления доступом по усмотрению (DACL) или в списке управления доступом к безопасности (SACL) объекта Active Directory с использованием атрибута ntSecurityDescriptor обусловлено ограничением размера списка управления доступом (ACL), который равен 64K. Поскольку записи контроля доступа (ACE) различаются по размеру, фактическое количество записей (SID) составляет приблизительно 1820.

Ограничения членства в группах для участников безопасности

Субъекты безопасности (то есть учетные записи пользователей, групп и компьютеров) могут быть членами максимум 1 015 групп. Это ограничение связано с ограничением размера токена доступа MaxTokenSize, который создается для каждого участника безопасности. Ограничение не зависит от того, как группы могут быть или не быть вложенными.

Максимальная длина FQDN

Напоминаю, что FQDN определяет очное местоположение объекта в дереве иерархии в системе доменных имен (DNS). Полностью определенное доменное имя отличается отсутствием двусмысленности: его можно интерпретировать только одним способом. Обычно он состоит из имени хоста и, по крайней мере, одного домена более высокого уровня, разделенных символом «.» и всегда заканчивается в домене верхнего уровня.

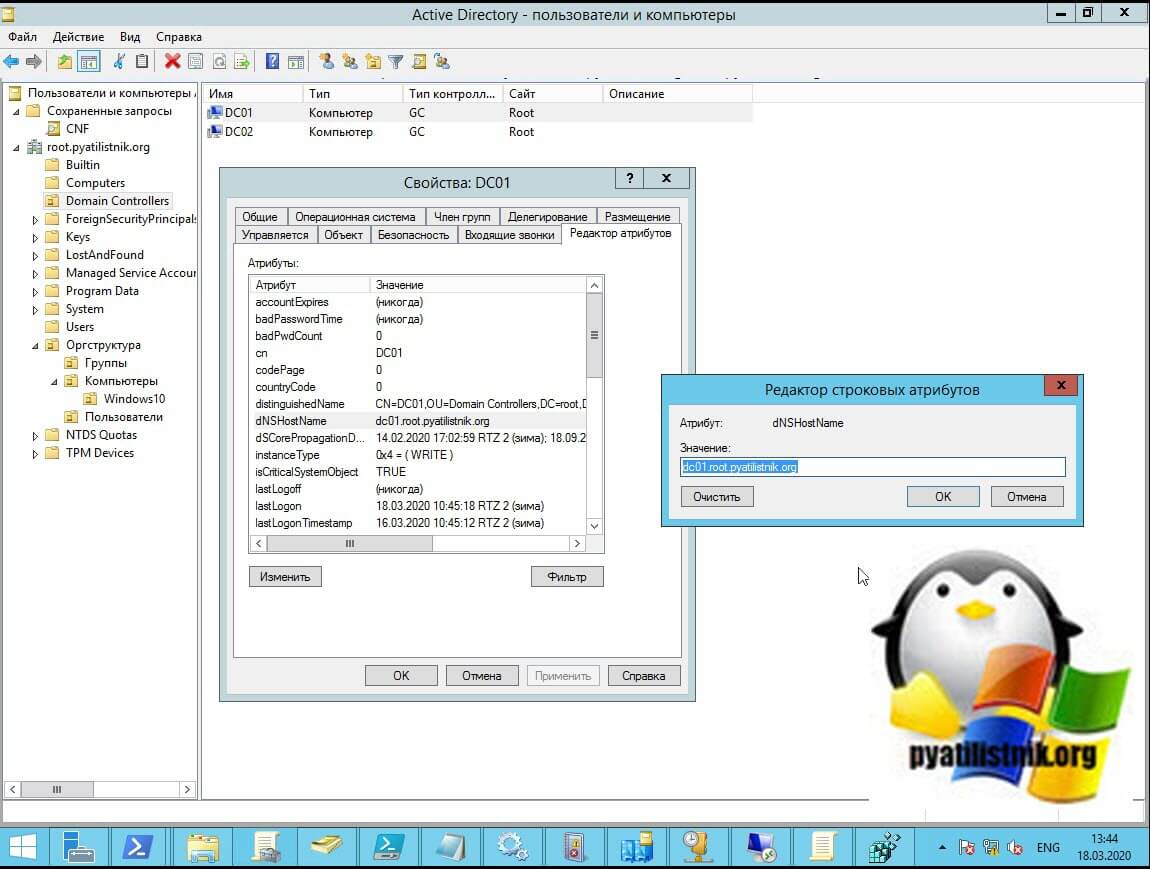

Приведу простой пример FQDN для моего контроллера домена DC01. Если посмотреть редактор атрибутов Active Directory, то у объекта вы можете обнаружить атрибут dNSHostName. В моем примере, это dc01.root.pyatilistnik.org.

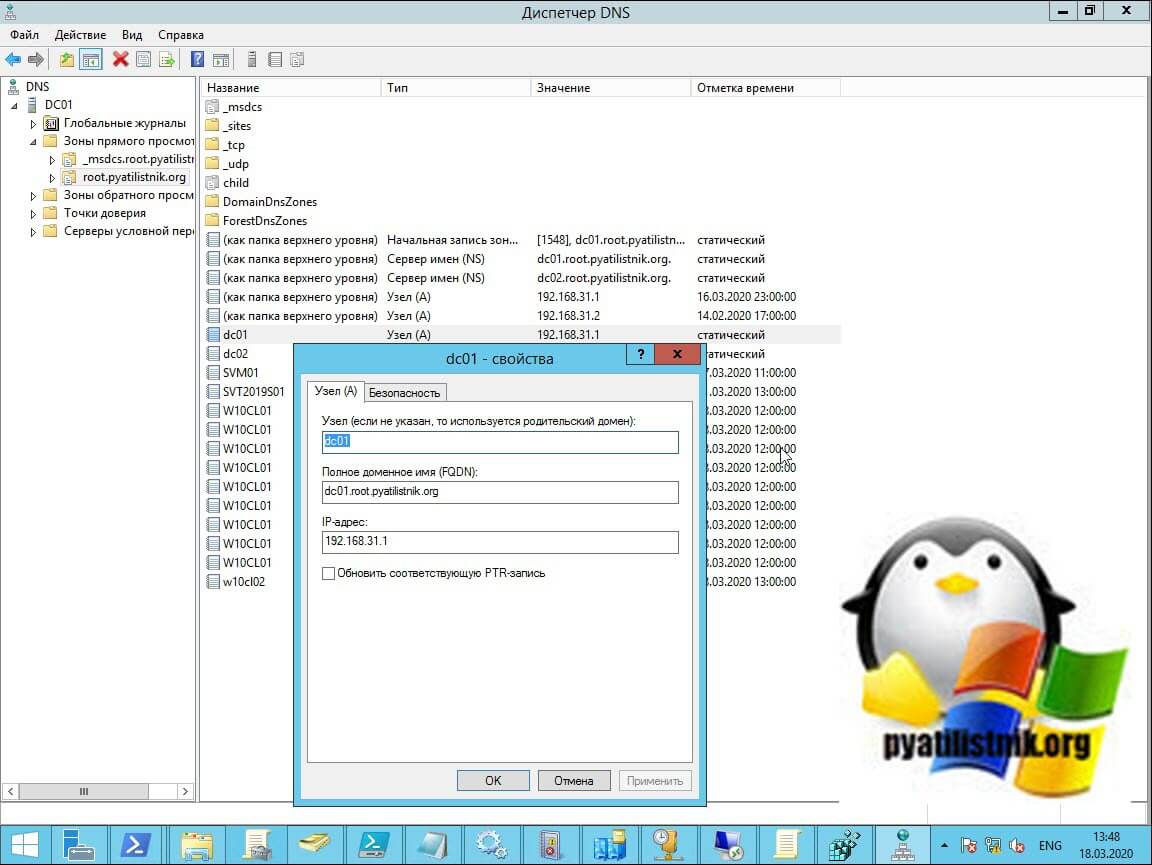

Или же вы можете открыть оснастку DNS и в свойствах записи так же найти полное доменное имя (FQDN).

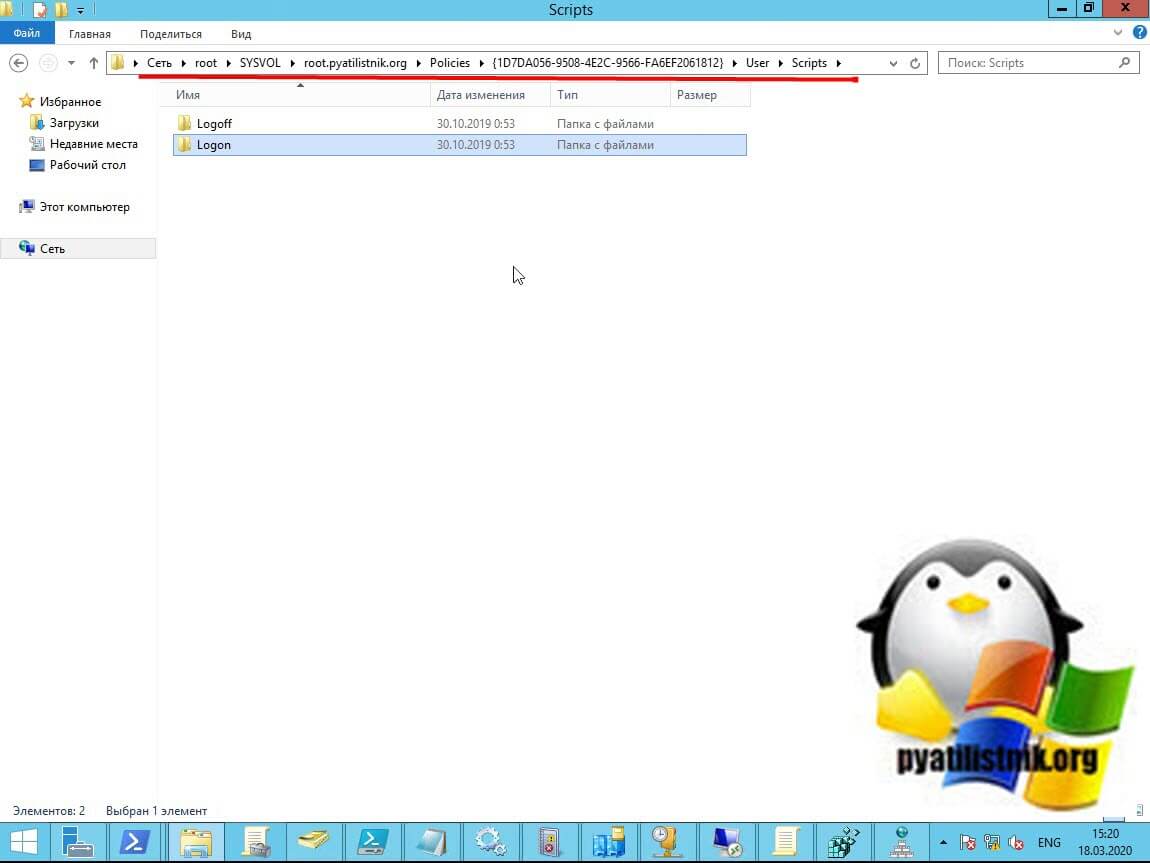

Ограничения имени файла и длины пути

Физические файлы, используемые компонентами Active Directory, такие как SYSVOL, базы данных (NTDS.DIT) и пути к файлам журналов, ограничены длиной MAX_PATH в 260 символов, как определено в Win32 API. Когда вы определяете, где разместить файлы SYSVOL и базы данных во время установки Active Directory, избегайте структур вложенных папок, в которых полный путь к папке SYSVOL, базе данных и файлам журнала превышает 260 символов.

Если путь до объекта групповой политики превысит 260 символов, то политика не применится.

Максимальное количество примененных объектов групповой политики

Существует ограничение в 999 объектов групповой политики (GPO), которые можно применить к учетной записи пользователя или учетной записи компьютера. Это не означает, что общее количество параметров политики в системе ограничено 999. Скорее всего, один пользователь или компьютер не сможет обработать более 999 объектов групповой политики. Это ограничение существует по причинам производительности. Если честно я не проверял сможет ли на производительной виртуальной машине применится 1000 и более политик, я смутно себе представляю вообще такое количество политик к одному объекту, но для справки знать максимальное значение применяемых политик GPO нужно. Если у вас были случаи, где фигурировало 1000 и более объектов GPO, то поделитесь опытом в комментариях.

Ограничения доверительных отношений

Когда вы устанавливаете доверительные отношения между доменами в одном лесу, между лесами или с внешней областью, информация об этих доверительных отношениях сохраняется в Active Directory. Каждое доверительное отношение в домене представлено объектом, известным как объект доверенного домена (Trusted domain objects-TDO). TDO хранит информацию о доверии, такую как транзитивность доверия и тип доверия. Всякий раз, когда вы создаете траст, новый TDO создается и сохраняется в системном контейнере в домене траста. Ограничения доверия возникают из-за количества объектов доверенного домена (TDO), длины путей доверия и способности клиентов обнаруживать доступные доверительные отношения. Применяемые ограничения включают следующее:

Максимальное количество учетных записей на одну транзакцию LDAP

Рекомендуемое максимальное количество пользователей в группе

Немного о прошлом, для сред Windows 2000 Active Directory рекомендуемое максимальное количество членов в группе составляет 5000. Эта рекомендация основана на количестве одновременных атомарных изменений, которые могут быть зафиксированы в одной транзакции базы данных.

Начиная с Windows Server 2003 вплоть до Windows Server 2019, возможность реплицировать отдельные изменения в связанные многозначные свойства была представлена как технология, называемая репликацией связанных значений Linked Value Replication (LVR). Чтобы включить LVR, необходимо повысить функциональный уровень леса по крайней мере до промежуточного уровня Windows Server 2003. Повышение функционального уровня леса меняет способ хранения членства в группе (и других связанных многозначных атрибутов) в базе данных и репликации между контроллерами домена. Это позволяет количеству членств в группах превышать ранее рекомендованный предел в 5000 для Windows 2000 или Windows Server 2003 на функциональном уровне леса Windows 2000. В любом случае я не представляю зачем пользователю состоять в таком количестве групп.

Рекомендуемое максимальное количество доменов в лесу

Если мы говорим про Windows Server 2019 и ниже до Windows Server 2003, то рекомендуемое максимальное количество доменов, для функционального уровня леса установленного в режиме Windows Server 2003 и выше (также известный как функциональный уровень 2 для леса), составляет 1200. Это ограничение является ограничением многозначных несвязанных атрибутов в Windows Server 2003-2019 и ограничением службы репликации (File Replication System, FRS), которая не в состоянии осуществлять репликацию папки SYSVOL между большим количеством объектов. Уверен, что вряд ли есть архитектуры активного каталога с таким количеством доменов.

Рекомендуемое максимальное количество контроллеров домена в домене

Чтобы обеспечить надежное восстановление SYSVOL, мы рекомендуем ограничить 1200 контроллеров домена на домен. Если ожидается, что какой-либо домен Active Directory в вашей сети превысит 800 контроллеров домена, и на этих контроллерах доменов размещены зоны, интегрированные в Active Directory (DNS), то нужно будет вносить некоторые изменения в DNS. В зоне DNS, интегрированной в Active Directory, имена DNS представлены объектами dnsNode, а записи DNS хранятся в виде значений в многозначном атрибуте dnsRecord объектов dnsNode, что приводит к появлению сообщений об ошибках.

Максимальный размер kerberos билета

Максимальный рекомендуемый размер для билета Kerberos составляет 48 000 байт, который настраивается с помощью значения MaxTokenSize.

Конвенции именования в Active Directory для компьютеров, доменов, сайтов и OUs

В этой статье описываются конвенции о переименовании для учетных записей компьютеров в Windows, доменных имен NetBIOS, доменных имен DNS, сайтов Active Directory и организационных подразделений, определенных в службе каталогов Active Directory.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 909264

Сводка

В этой статье обсуждаются следующие темы:

Все объекты, названные в Active Directory или в AD/AM и LDS, могут соответствовать именам на основе алгоритма, описанного в следующей статье:

Нельзя добавить имя пользователя или имя объекта, которое отличается только от символа с диакритической метой.

В этой статье эта конвенция именования применяется к компьютерам, OU и именам сайтов.

Имена компьютеров

Имена компьютеров NetBIOS

Имена компьютеров NetBIOS могут содержать все буквы, за исключением расширенных символов, перечисленных в символах Disallowed. Имена могут содержать период, но имена не могут начинаться с периода.

Имена компьютеров NetBIOS не могут содержать следующие символы:

Имена могут содержать период (.). Но имя не может начинаться с периода. Использование имен без DNS с периодами разрешено в Microsoft Windows NT. Периоды не должны использоваться в microsoft Windows 2000 или более поздних версиях Windows. При обновлении компьютера, имя которого NetBIOS содержит период, измените имя компьютера. Дополнительные сведения см. в специальном символе.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имен, состоящих полностью из чисел. Это ограничение из-за ограничений DNS.

Дополнительные сведения о синтаксисе имен NetBIOS см. в синтаксисе имен NetBIOS.

Минимальная длина имени: 1 символ

Максимальная длина имени: 15 символов

16-й символ зарезервирован для определения функций, установленных на зарегистрированном сетевом устройстве.

Специальные символы: Период (.)

Символ периода разделяет имя на идентификатор области NetBIOS и имя компьютера. Идентификатор области NetBIOS — это необязательная строка символов, идентифицирует логические сети NetBIOS, которые работают в одной физической сети TCP/IP. Чтобы NetBIOS работал между компьютерами, компьютеры должны иметь тот же идентификатор области NetBIOS и уникальные имена компьютеров.

Использование областей NetBIOS в именах — это устаревшая конфигурация. Его нельзя использовать в лесах Active Directory. Дополнительные сведения о области NetBIOS см. в следующих веб-сайтах:

Имена хозяйнников DNS

Имена DNS могут содержать только алфавитные символы (A-Z), численные символы (0-9), знак минус (-) и период (.). Символы периода допускаются только в том случае, если они используются для разграничить компоненты имен доменного стиля.

В Windows 2000 доменных имен (DNS) и DNS Windows Server 2003 поддерживаются символы Unicode. Другие реализации DNS не поддерживают символы Юникод. Избегайте символов Юникод, если запросы будут переданы на серверы, которые используют вне Microsoft реализации DNS.

Дополнительные сведения см. в следующих веб-сайтах:

Имена хостов DNS не могут содержать следующие символы:

белое пространство (пустое)

Подчеркивать имеет особую роль. Это разрешено для первого символа в записях SRV по определению RFC. Но более новые DNS-серверы также могут разрешить его в любом месте имени. Дополнительные сведения см. в дополнительных сведениях о соблюдении ограничений имен для хостов и доменов.

Все символы сохраняют форматирование кейсов, за исключением символов American Standard Code for Information Interchange (ASCII).

Первый символ должен быть алфавитным или числимым.

Последний символ не должен быть знаком минус или периодом.

Нельзя использовать двухликой SDDL-пользовательские строки, перечисленные в хорошо известном списке SIDs. В противном случае не удается импортировать, экспортировать и управлять операциями.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имен, состоящих полностью из чисел. Это ограничение из-за ограничений DNS.

Регистрация имени хозяйского имени DNS заменяет символ дефиса (-) для недействительных символов.

Минимальная длина имени: 2 символа

Максимальная длина имени: 63 символа

Максимальная длина имени хоста и полностью квалифицированного доменного имени (FQDN) составляет 63 bytes на метку и 255 bytes на FQDN.

Windows не разрешает имена компьютеров, которые превышают 15 символов, и нельзя указать имя ведущего DNS, которое отличается от имени хозяина NETBIOS. Однако можно создать заглавные главы узла для веб-сайта, на компьютере, который затем подлежит этой рекомендации.

В Windows 2000 и Windows Server 2003 максимальное имя хоста и FQDN используют стандартные ограничения длины, которые упоминались ранее, с добавлением поддержки UTF-8 (Unicode). Так как некоторые символы UTF-8 превышают один октет в длину, вы не можете определить размер, подсчитывая символы.

Контроллеры домена должны иметь FQDN менее 155 bytes.

Зарезервированные имена для RFC 952

Дополнительные сведения см. в rfc952.

Зарезервированные имена в Windows

При создании имен для DNS-компьютеров в новой инфраструктуре DNS Windows Server 2003 используйте следующие рекомендации:

Доменные имена

Вот сведения о доменных именах NetBIOS и доменных именах DNS.

Доменные имена NetBIOS

Доменные имена NetBIOS могут содержать все буквы, за исключением расширенных символов, перечисленных в символах Disallowed. Имена могут содержать период, но имена не могут начинаться с периода.

Имена компьютеров NetBIOS не могут содержать следующие символы:

Имена могут содержать период (.). Но имя не может начинаться с периода. Использование имен без DNS с периодами разрешено в Microsoft Windows NT. Периоды не следует использовать в доменах Active Directory. При обновлении домена, имя которого NetBIOS содержит период, измените имя, перенастроив домен на новую структуру домена. Не используйте периоды в новых доменных именах NetBIOS.

В Windows 2000 и более поздних версиях Windows компьютеры, которые являются членами домена Active Directory, не могут иметь имен, состоящих полностью из чисел. Это ограничение из-за ограничений DNS.

Минимальная длина имени: 1 символ

Максимальная длина имени: 15 символов.

16-й символ зарезервирован для определения функций, установленных на зарегистрированном сетевом устройстве.

Зарезервированные имена в Windows

Имена обновленного домена могут включать зарезервированное слово. Однако в этой ситуации отношения доверия с другими доменами не удается.

Специальные символы: Период (.).

Символ периода разделяет имя на идентификатор области NetBIOS и имя компьютера. Идентификатор области NetBIOS — это необязательная строка символов, идентифицирует логические сети NetBIOS, которые работают в одной физической сети TCP/IP. Чтобы NetBIOS работал между компьютерами, компьютеры должны иметь тот же идентификатор области NetBIOS и уникальные имена компьютеров.

Использование областей NetBIOS в именах — это устаревшая конфигурация. Его нельзя использовать в лесах Active Directory. В этом нет никаких проблем, но могут быть приложения, фильтруя имя и предполагая имя DNS при обнаружении периода.

Доменные имена DNS

Имена DNS могут содержать только алфавитные символы (A-Z), численные символы (0-9), знак минус (-) и период (.). Символы периода допускаются только в том случае, если они используются для разграничить компоненты имен доменного стиля.

В Windows 2000 доменных имен (DNS) и DNS Windows Server 2003 поддерживаются символы Unicode. Другие реализации DNS не поддерживают символы Юникод. Избегайте символов Юникод, если запросы будут переданы на серверы, которые используют вне Microsoft реализации DNS.

Дополнительные сведения можно получить на следующих веб-сайтах:

Доменные имена DNS не могут содержать следующие символы:

белое пространство (пустое)

Подчеркивать имеет особую роль. Это разрешено для первого символа в записях SRV по определению RFC. Но более новые DNS-серверы также могут разрешить его в любом месте имени. Дополнительные сведения см. в дополнительных сведениях о соблюдении ограничений имен для хостов и доменов.

При продвижении нового домена вы получаете предупреждение о том, что символ подчеркивания может вызвать проблемы с некоторыми DNS-серверами. Но он по-прежнему позволяет создавать домен.

Все символы сохраняют форматирование кейсов, за исключением символов ASCII.

Первый символ должен быть алфавитным или числимым.

Последний символ не должен быть знаком минус или периодом.

Минимальная длина имени: 2 символа

Максимальная длина имени: 255 символов

Максимальная длина имени хоста и полностью квалифицированного доменного имени (FQDN) составляет 63 bytes на метку и 255 символов на FQDN. Последний основан на максимальной длине пути с доменным именем Active Directory с необходимыми путями, и ему необходимо соблюдать ограничение SYSVOL 260 MAX_PATH символов.

Пример пути в SYSVOL содержит:

Может содержать вход пользователя, например имя файла скрипта logon, таким образом, он также может достигать значительной длины.

Доменное имя AD FQDN появляется на пути дважды, так как длина доменного имени AD FQDN ограничена 64 символами.

В Windows 2000 и Windows Server 2003 максимальное имя хоста и FQDN используют стандартные ограничения длины, которые упоминались ранее, с добавлением поддержки UTF-8 (Unicode). Так как некоторые символы UTF-8 превышают один октет в длину, вы не можете определить размер, подсчитывая символы.

Пространства доменных имен с одним ярлыком

Проблемы, связанные с пространствами имен с одной меткой:

Однометные имена DNS не могут быть зарегистрированы с помощью регистратора Интернета.

Домены с однометным DNS-именами требуют дополнительной конфигурации.

Служба DNS Server не может использоваться для обнаружения контроллеров доменов в доменах с однометным DNS-именами.

По умолчанию Windows на основе сервера 2003, Windows членов домена на основе XP и Windows 2000 членов домена не выполняют динамические обновления для зон DNS с одной меткой.

Дополнительные сведения см. в дополнительных сведениях о развертывании и работе доменов Active Directory,настроенных с помощью имен DNS с одной меткой.

Несоединимые пространства имен

Как возникают несоединимые пространства имен:

Контроллер Windows NT домена 4.0 обновляется до контроллера домена Windows 2000 с помощью исходной версии Windows 2000. В элементе Networking в панели управления определяются несколько суффиксов DNS.

Домен переименован, когда лес находится на уровне Windows Server 2003. И основной Суффикс DNS не изменен, чтобы отразить новое доменное имя DNS.

Эффекты несоединяемого пространства имен:

Контроллер домена динамически регистрирует записи о расположении службы (SRV) в зоне DNS, соответствующей доменным именем DNS. Однако контроллер домена регистрирует свои записи в зоне DNS, соответствующие основному суффиксу DNS.

Дополнительные сведения о несоединяемом пространстве имен см. в следующих статьях:

Другие факторы

Леса, подключенные к Интернету

Пространство имен DNS, подключенное к Интернету, должно быть поддоманом домена верхнего или второго уровня пространства имен DNS Интернета.

Максимальное количество доменов в лесу

В Windows 2000 г. максимальное число доменов в лесу — 800. В Windows Server 2003 и более поздних версиях максимальное число доменов в Forest Functional Level 2 — 1200. Это ограничение является ограничением многоценных не связанных атрибутов в Windows Server 2003.

Имена DNS всех узлов, которые требуют разрешения имен, включают доменное имя internet DNS для организации. Таким образом, выберите доменное имя DNS в Интернете, которое является коротким и легко запомнить. Поскольку DNS иерархична, имена доменов DNS растут при добавлении поддоменов в организацию. Короткие имена доменов делают имена компьютеров легко запоминаться.

Если организация имеет присутствие в Интернете, используйте имена, относимые к зарегистрированным доменным именем DNS Интернета. Например, если вы зарегистрировали доменное имя DNS Интернета, используйте доменное имя DNS, например для contoso.com corp.contoso.com доменного имени интрасети.

Не используйте имя существующей корпорации или продукта в качестве доменного имени. Вы можете запустить в столкновение имя позже.

Избегайте общего имени, например domain.localhost. Другая компания, с ней сливаемая через несколько лет, может следовать тому же мышлению.

Не используйте аббревиатура или аббревиатура в качестве доменного имени. У пользователей могут возникнуть трудности с распознаванием бизнес-подразделения, которое представляет аббревиатура.

Избегайте использования подчеркнут (_) в доменных именах. Приложения могут быть очень послушными RFC и отклонить имя и не будут устанавливать или работать в домене. Также могут возникнуть проблемы со старыми DNS-серверами.

Не используйте имя подразделения или подразделения в качестве доменного имени. Бизнес-подразделения и другие подразделения изменятся, и эти доменные имена могут вводить в заблуждение или устареть.

Не используйте географические имена, которые сложно заклинание и запоминать.

Избегайте расширения иерархии доменных имен DNS более чем на пять уровней из корневого домена. Можно сократить административные затраты, ограничив масштабы иерархии доменных имен.

Если вы развертываете DNS в частной сети и не планируете создавать внешнее пространство имен, зарегистрируйте доменное имя DNS, которое создается для внутреннего домена. В противном случае, вы можете обнаружить, что имя недоступно, если вы пытаетесь использовать его в Интернете, или если вы подключились к сети, подключенной к Интернету.

Имена сайтов

При создании нового имени сайта рекомендуется использовать допустимое имя DNS. В противном случае сайт будет доступен только в том случае, если используется сервер Microsoft DNS. Дополнительные сведения о действительных именах DNS см. в разделе Имена хостов DNS.

Имена DNS могут содержать только алфавитные символы (A-Z), численные символы (0-9), знак минус (-) и период (.). Символы периода допускаются только в том случае, если они используются для разграничить компоненты имен доменного стиля.

В Windows 2000 доменных имен (DNS) и DNS Windows Server 2003 поддерживаются символы Unicode. Другие реализации DNS не поддерживают символы Юникод. Избегайте символов Юникод, если запросы будут переданы на серверы, которые используют вне Microsoft реализации DNS.

Дополнительные сведения можно получить на следующих веб-сайтах:

Имена DNS не могут содержать следующие символы: